overleaf template galleryCommunity articles — Recent

Papers, presentations, reports and more, written in LaTeX and published by our community.

Solutions to problems (Ch. 3)28, 32, 35 and 53;(Ch. 4)2,6,14,15

Beamer theme "Cuerna", version 1.0 Copyright Gubertino Cavalieri (mathsguy@bluesimplex.com) October 2014. distributed under the GNU GPL Licence.

presentation sesos 2015

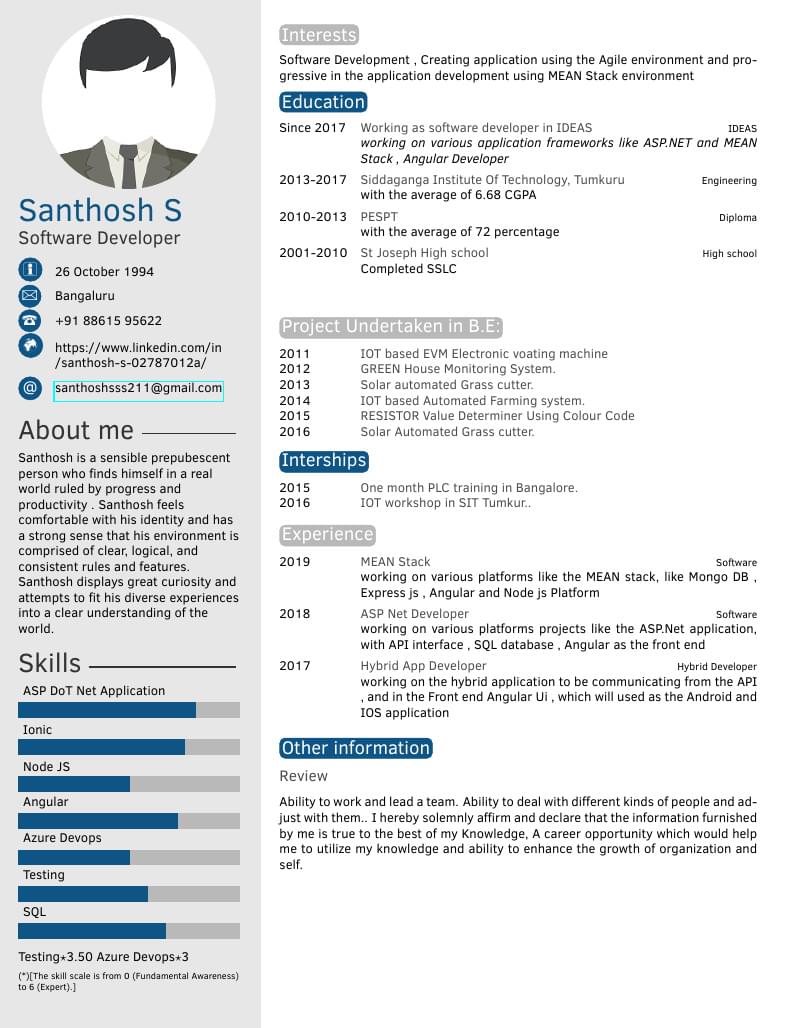

Santhosh's CV. Created with the Twenty Seconds CV template.

Using Python 3.

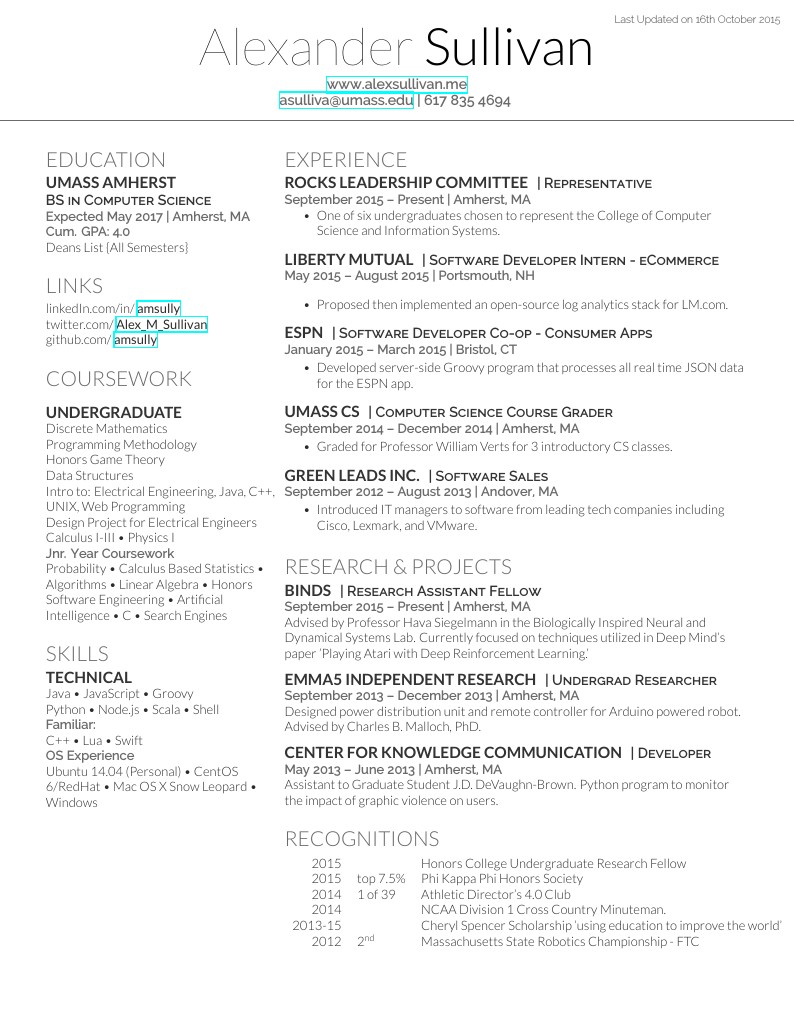

Created using the Deedy CV/Resume XeLaTeX Template Version 1.0 (5/5/2014) This template has been downloaded from: http://www.LaTeXTemplates.com Original author: Debarghya Das (http://www.debarghyadas.com) With extensive modifications by: Vel (vel@latextemplates.com)

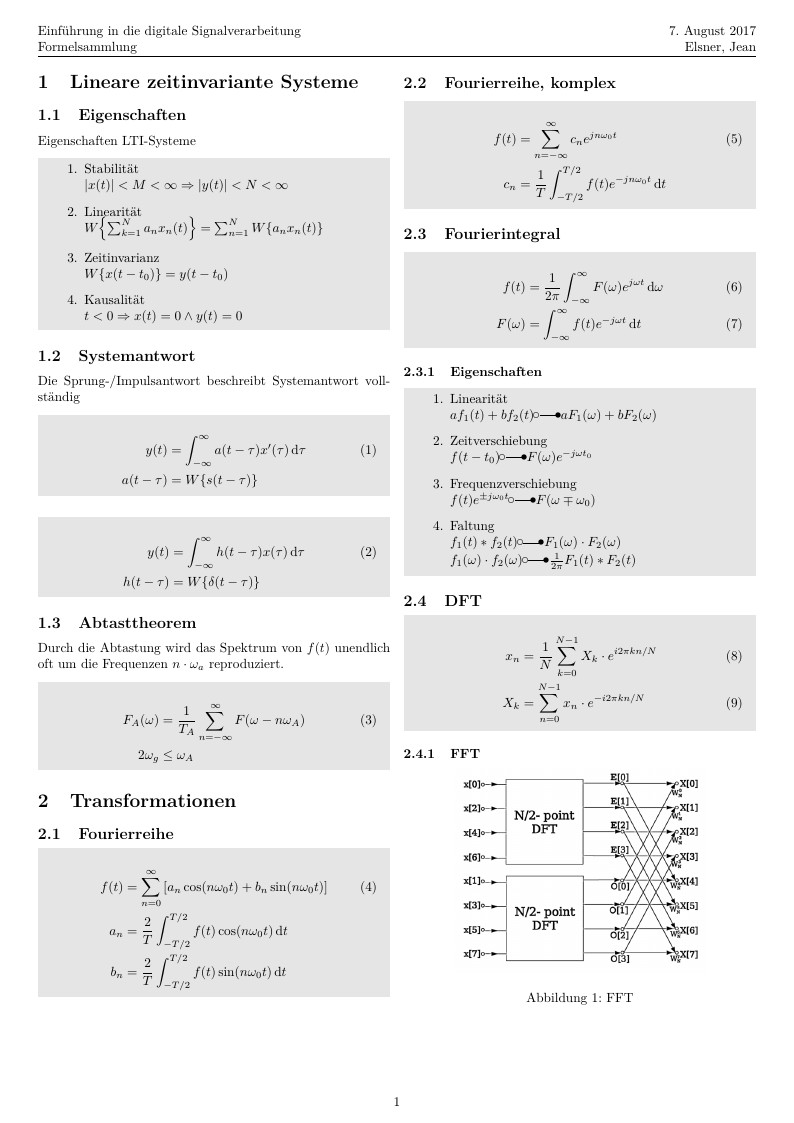

Für [IN2061] Einführung in die digitale Signalvereinbarung an der Technischen Universität München.

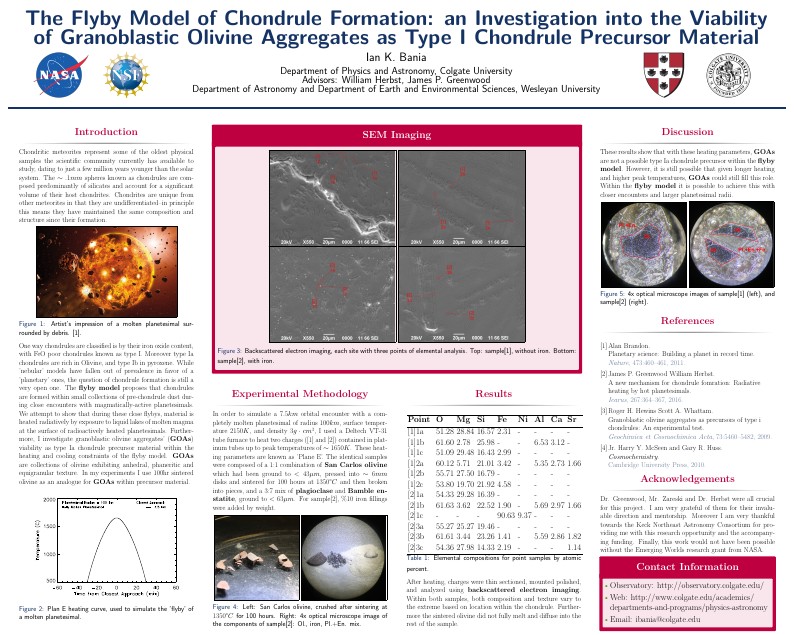

A look into the viability of GOAs as type I chondrule precursor material within the new heating parameters of the fly by model.

Purely for school purpose.

\begin

Discover why over 25 million people worldwide trust Overleaf with their work.